アムステルダム自由大学のシステム・ネットワークセキュリティグループ「VUSec」が、Spectre v2から派生した新しい脆弱性「BHI / Spectre-BHB」についての詳細を開示。x86プロセッサ向けのLinuxセキュリティパッチも同日にリリースされ、パッチ適用後のシステムで最大36%の性能低下が発生したこと判明しています(Neowin)。

脆弱性はIntelとArmの両方のCPUに影響を及ぼすものの、AMDのCPUは影響を受けません。

Spectreの脆弱性は、一般的に分岐予測や投機を使っているCPUを悪用するものです。新しい脆弱性は、分岐履歴バッファ(BHB)を使用することにより、Enhanced Indirect Branch Restricted Speculation(EIBRS)のハードウェア緩和策(ARMの場合はCSV2)さえ回避できると指摘されています。このため脆弱性はSpectre-BHB または Branch History Injection(BHI)と呼ばれています。

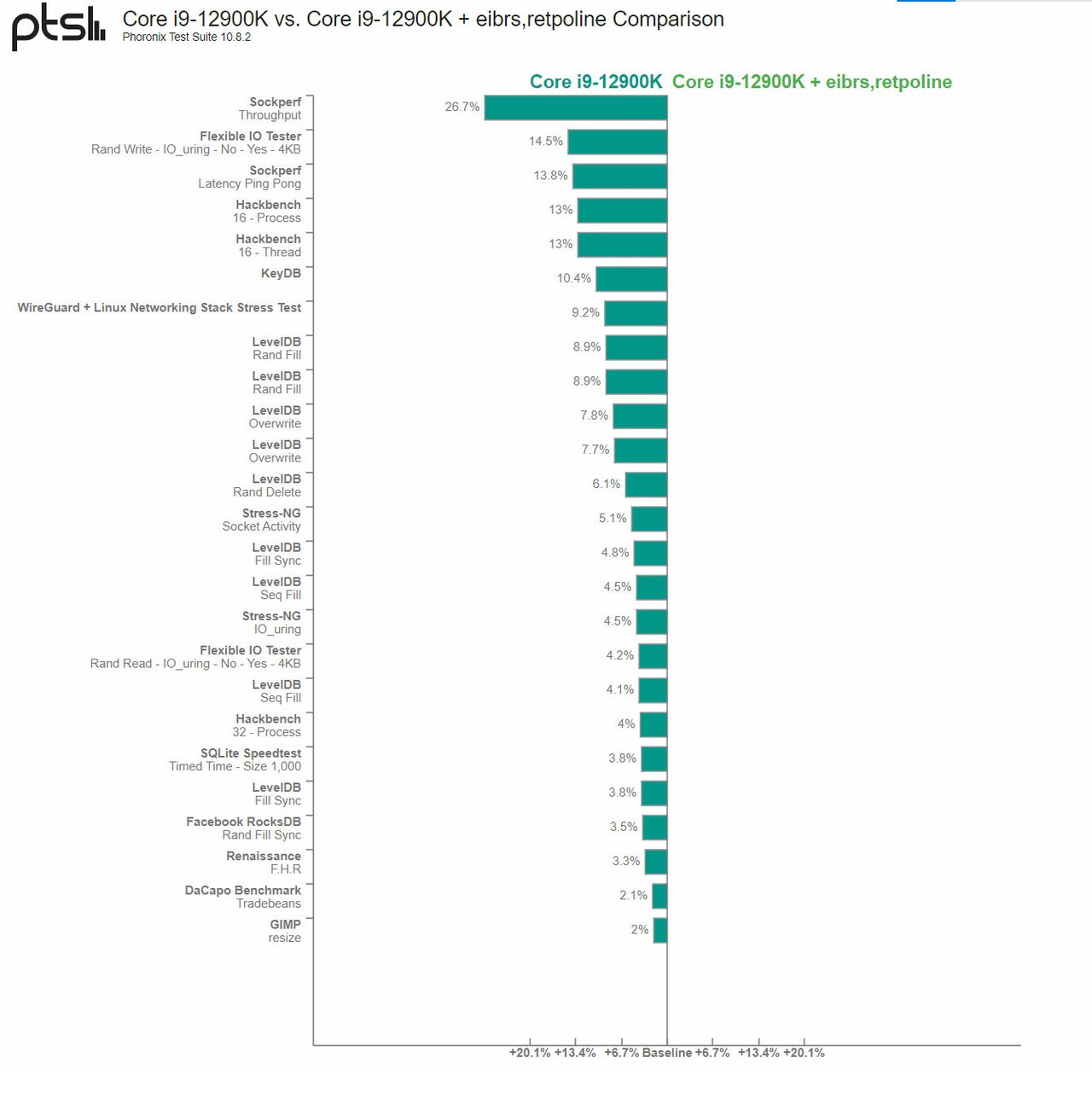

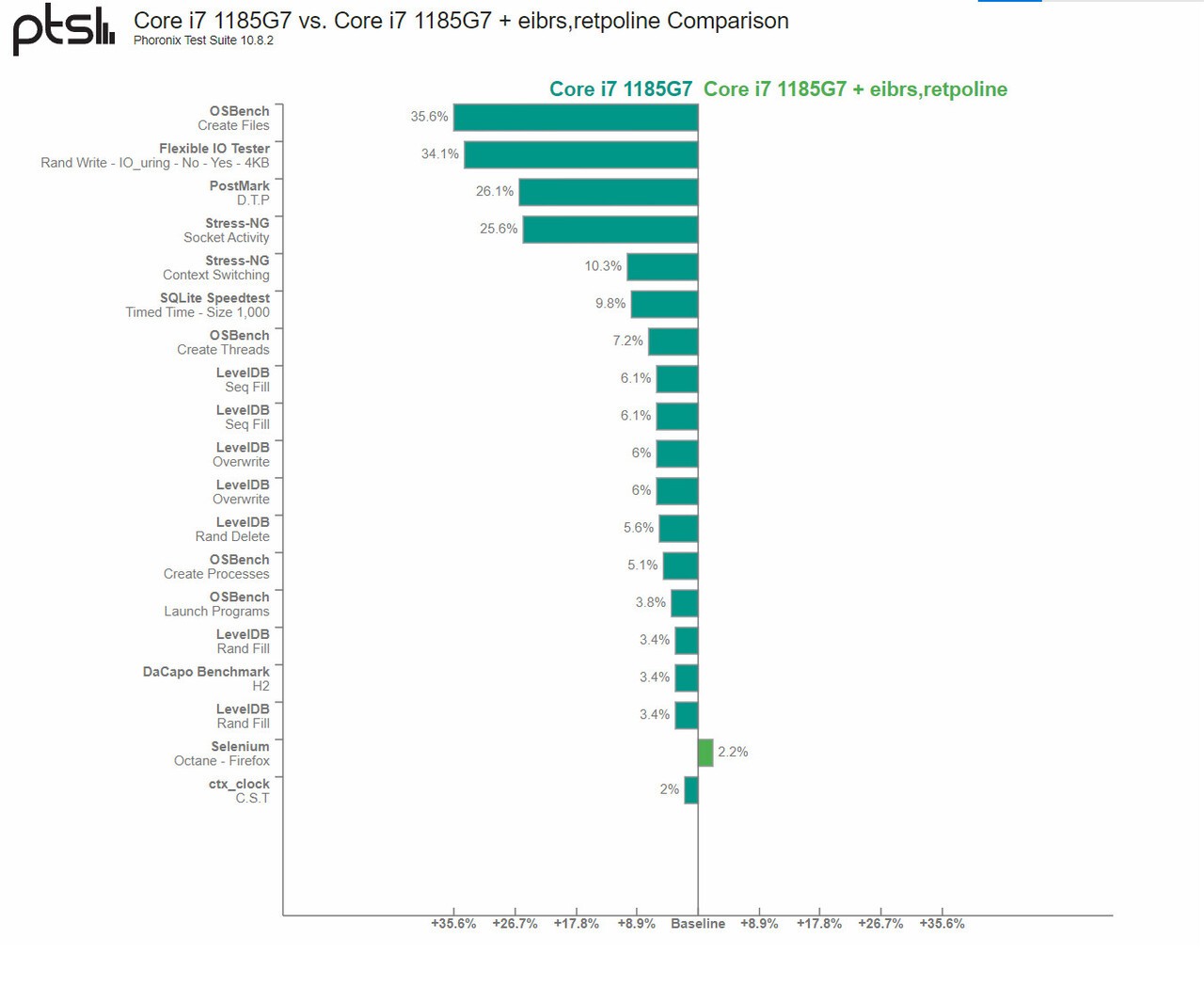

Linux 5.17メインラインカーネルに導入されたパッチがパフォーマンスに与える影響を見るためにPhoronixがテストを実施しています。

まず、最新の第12世代Alder Lake-S Core i9-12900Kでは、Sockperfのスループットで、最大で26.7%の性能低下が発生し、その他のテストでも2~14.5%の損失が発生しています。

第11世代Tiger Lake Core i7-1185G7プロセッサーでもテストが行われ、パッチが適用されていないシステムと比較すると、最大35.6%のパフォーマンスが低下しています。第12世代よりも性能の低下率は大きく、パッチを適用していない状態と比較すると全体として2%〜26.1%の性能低下が発生しているようです。

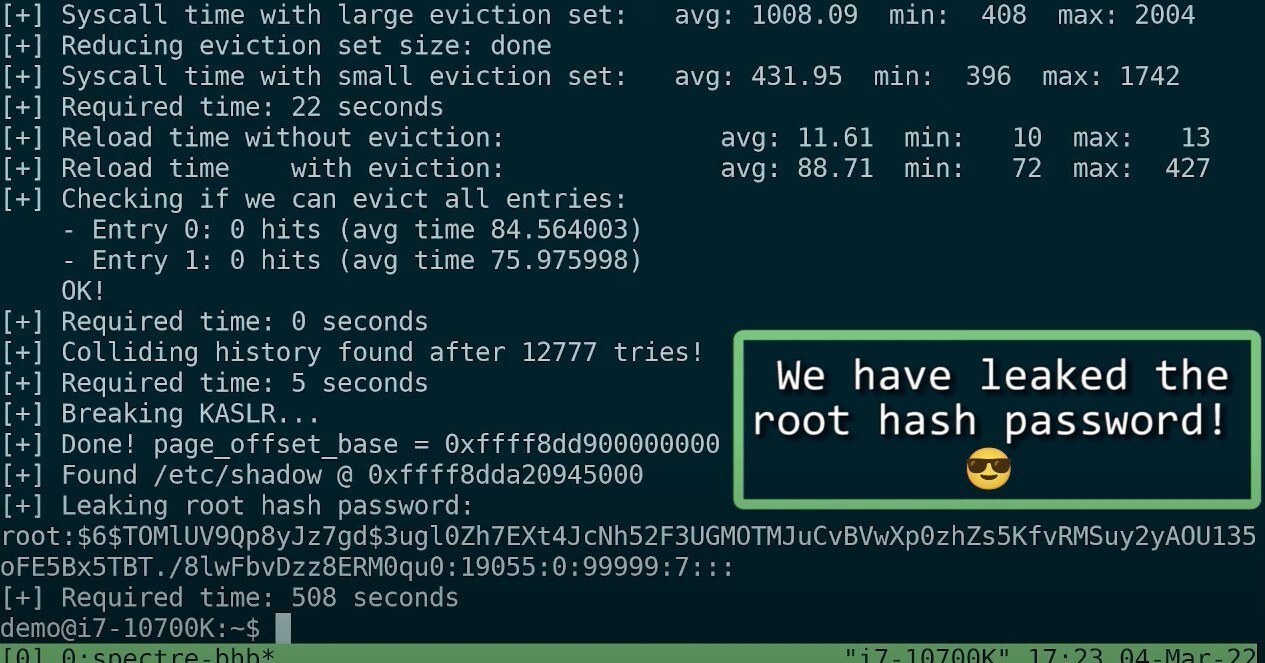

VUSecは、Linuxカーネル内仮想マシンeBPFを利用し、Intelの最新プロセッサを悪用してカーネルメモリを漏洩させ、rootハッシュパスワードを漏洩させる概念実証動画を公開しています。