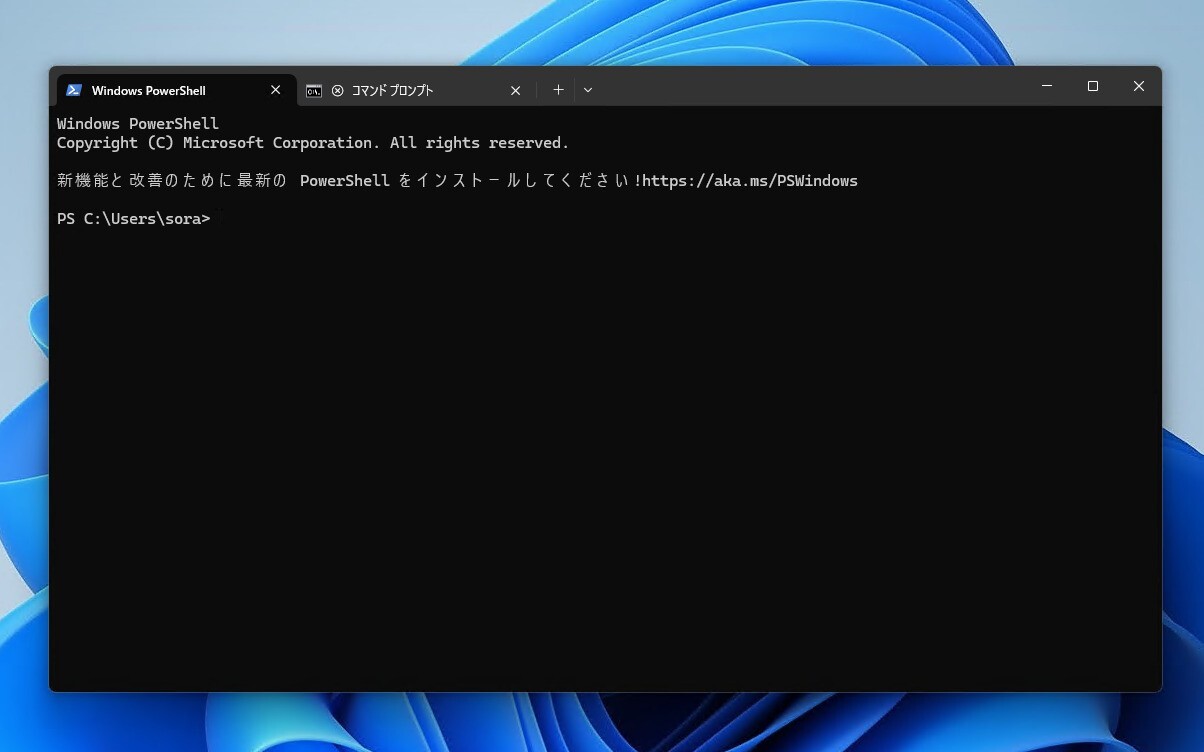

OpenSSH開発プロジェクトは9月19日(現地時間)、SSHサーバー・クライアントソフトウェア「OpenSSH」の最新版「OpenSSH 9.9/9.9p1」をリリースしました(Release Notes)。OpenSSHは100%完全なSSHプロトコル 2.0の実装で、sftp クライアントとサーバをサポートしています。

最新版のssh、sshdには、FIPS 203モジュール・ラティス鍵カプセル化機構(ML-KEM)と X25519 ECDH を組み合わせた新しいハイブリッドポスト量子鍵交換のサポートが追加されています。

sshではssh_configのIncludeディレクティブが環境を展開できるようになり、sshdの設定ファイルsshd_configにはRefuseConnectionのサポートが追加されました。RefuseConnectionがセットされた場合、最初のリクエスト要求時にコネクションが終了します。

新機能のリストは以下の通りです。

* ssh(1), sshd(8): add support for a new hybrid post-quantum key

exchange based on the FIPS 203 Module-Lattice Key Enapsulation

mechanism (ML-KEM) combined with X25519 ECDH as described by

https://datatracker.ietf.org/doc/html/draft-kampanakis-curdle-ssh-pq-ke-03

This algorithm "mlkem768x25519-sha256" is available by default.* ssh(1): the ssh_config "Include" directive can now expand

environment as well as the same set of %-tokens "Match Exec"

supports.* sshd(8): add a sshd_config "RefuseConnection" option that, if set

will terminate the connection at the first authentication request.* sshd(8): add a "refuseconnection" penalty class to sshd_config

PerSourcePenalties that is applied when a connection is dropped by

the new RefuseConnection keyword.* sshd(8): add a "Match invalid-user" predicate to sshd_config Match

options that matches when the target username is not valid on the

server.* ssh(1), sshd(8): update the Streamlined NTRUPrime code to a

substantially faster implementation.* ssh(1), sshd(8): the hybrid Streamlined NTRUPrime/X25519 key

exchange algorithm now has an IANA-assigned name in addition to

the "@openssh.com" vendor extension name. This algorithm is now

also available under this name "sntrup761x25519-sha512"* ssh(1), sshd(8), ssh-agent(1): prevent private keys from being

included in core dump files for most of their lifespans. This is

in addition to pre-existing controls in ssh-agent(1) and sshd(8)

that prevented coredumps. This feature is supported on OpenBSD,

Linux and FreeBSD.* All: convert key handling to use the libcrypto EVP_PKEY API, with

the exception of DSA.* sshd(8): add a random amount of jitter (up to 4 seconds) to the

grace login time to make its expiry unpredictable.

OpenSSHは2025年初頭にDSA署名アルゴリズムのサポートを終了する予定で、このリリースでは、コンパイル時にデフォルトでDSAを無効にする変更が行われています。

変更点の詳細の確認やソースコードのダウンロードはopenssh.comから可能です。