モダンなシステム起動ユーティリティとして多くのLinuxディストリビューションで採用されている「systemd」。少し前に利用されていた「systemd 228」に、ローカルユーザーがroot権限を不正に獲得することができる脆弱性が存在していたことが分かりました(Phoronix)。

Systemd 228は2015年末頃に公開されていたバージョンで、2016年の1月にはすでに脆弱性は修正されています。ただしGitコメントによるとその時点では potential denial of service(潜在的なサービス不能)な不具合と見なされていた模様です。

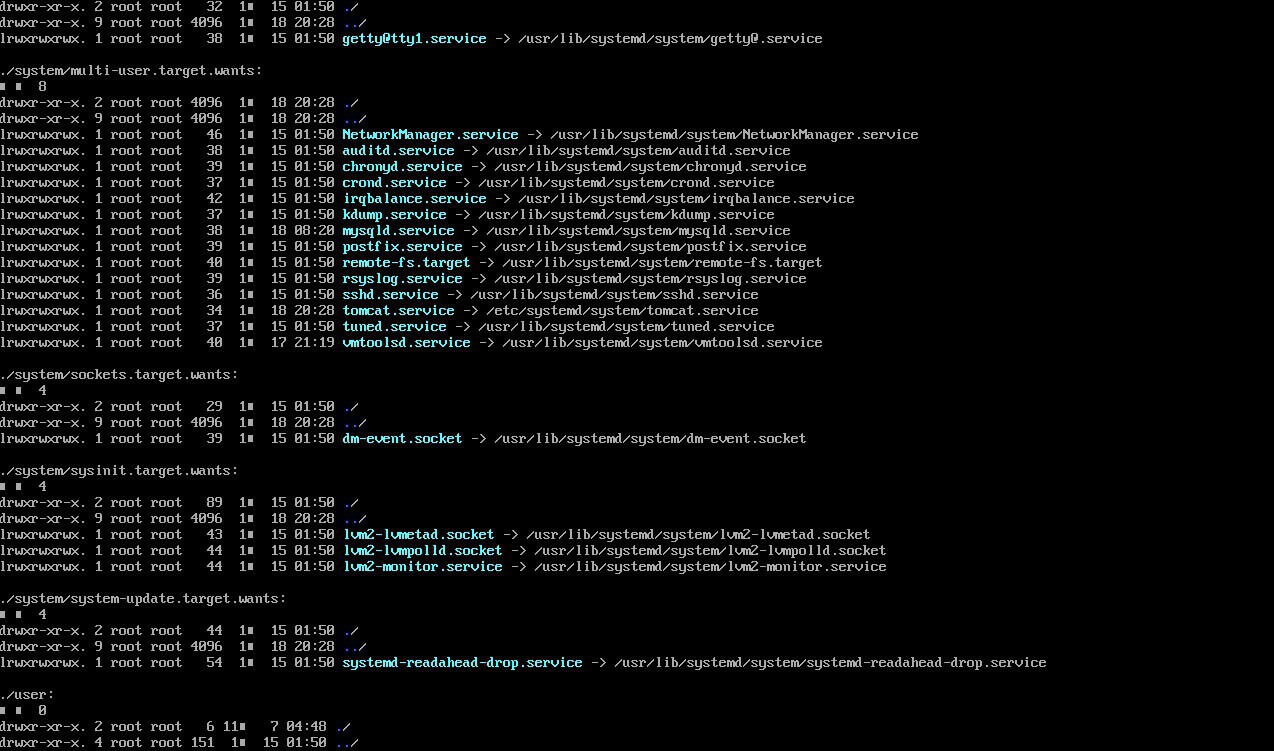

具体的な脆弱性の内容は、Systemd 228によって「World writable」なsuidファイルが作成されてしまい、ローカルの攻撃者がバイナリをファイル内にダンプしroot権限を悪用することができるというもの。

不具合は先週SUSEのバグレポートによって指摘され、 CVE-2016-10156として参照されています。