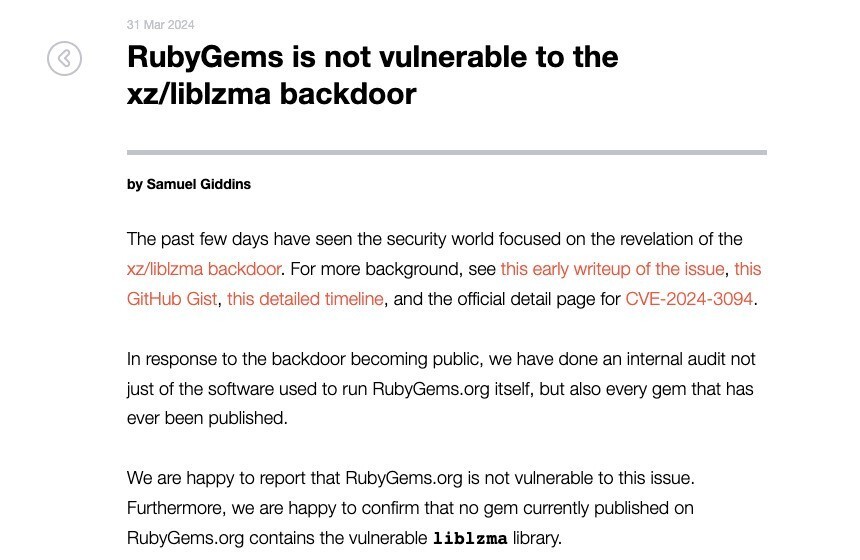

Unix系OSで広く使用されているxz/liblzmaで発見された脆弱性に関して、Ruby gemのホスティングサービスRubyGems.orgは影響を受けていないことが明らかとなりました。

公式ブログによると、RubyGems.orgの実行に使用されているソフトウェアだけでなく、これまでに公開されたすべてのgemについて内部監査を行い、RubyGems.orgが影響を受けていないだけでなく、RubyGems.orgで公開されているgemに、脆弱性のあるliblzmaライブラリが含まれていないことが確認されたとのことです。

まず、Dockerfile経由でビルドされたRubyGems.orgのアプリコンテナに、脆弱なバージョンのliblzmaやxzが含まれていないことが確認されています。イメージはAlpine 3.18安定版に基づいていて、Alpine Linuxはmusl libcを使用しているため、バックドアを起動するために使用されるglibcのIFUNCメカニズムは含まれていなとのことです。

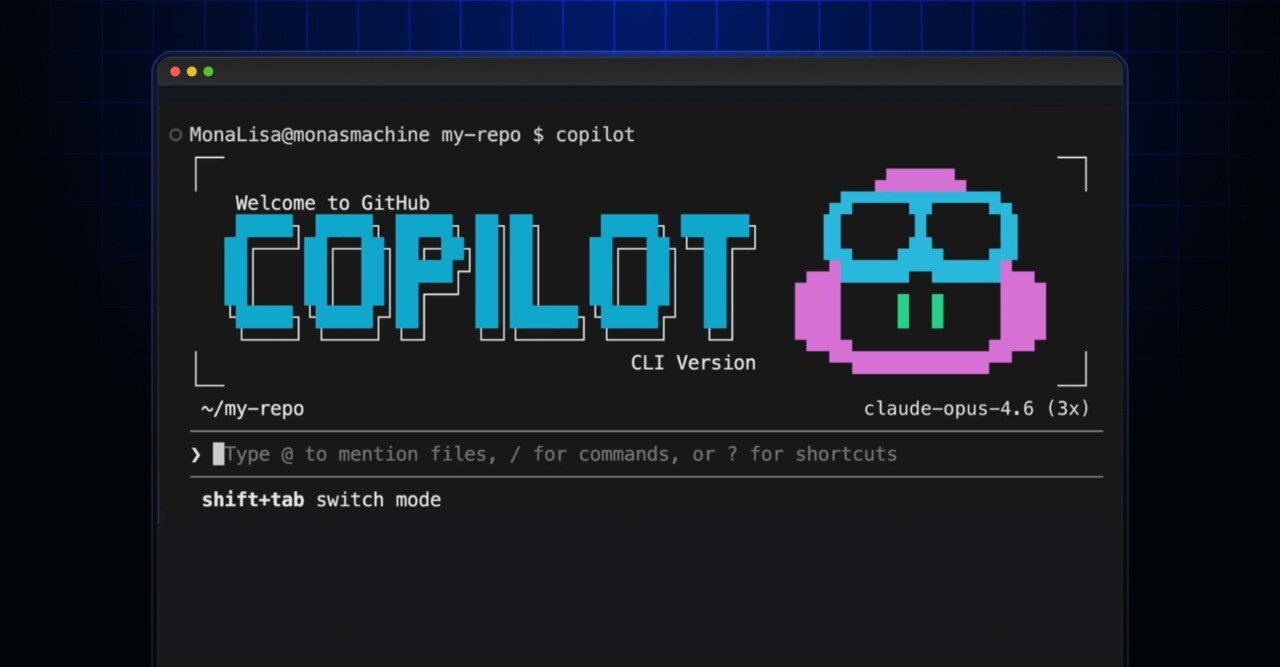

本番環境にデプロイされるコンテナのビルドプロセスも公開されていて、公開されているRubyGems.orgのコードベースにコミットされるたびにGitHub Actions経由で実行され、最新のコンテナビルドジョブのログは、関係者がビルドを再現するために使用できます。

ビルドしたコンテナでfind/ -name'*lzma*' を実行して確認したところ、バージョン5.4.3にのみ依存しており、脆弱性のあるバージョン5.6.0や5.6.1には依存していないことが確認されています。

2024年3月31日現在、RubyGems.orgでliblzmaを含むgemは、liblzmaという同じ名前のgemだけで、このgemには、バックドアを含まないライブラリのバージョン0.2と0.3のみが含まれています。また、xzコマンドラインツールを含むgemは確認されていないそうです。

xz/liblzmaの脆弱性に関しては以下のリンクが参考になります。