Microsoftが2022年最初の月例更新プログラムを公開し、Windows 11/Windows 10、各種のWindows Serverに影響する重罪な脆弱性を修正していたことがわかりました(BetaNews)。

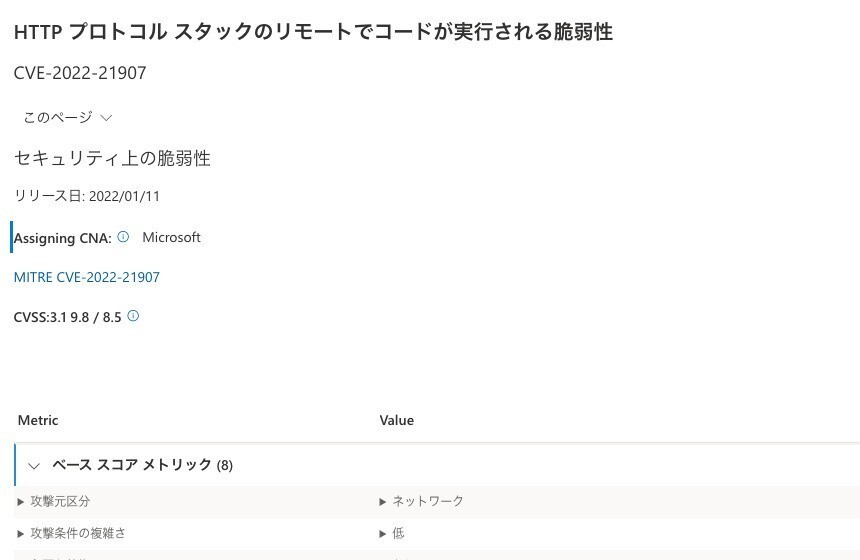

修正されたHTTPの脆弱性「CVE-2022-21907」のタイトルは「HTTP プロトコル スタックのリモートでコードが実行される脆弱性」で、積極的な悪用は確認されていないものの、ワームの侵入を許す可能性があるとのこと。

攻撃の複雑さは「低」で、「攻撃者は脆弱なコンポーネントに対して再現性のある成功を期待できる」「ユーザーのアクションなしに攻撃を実行できる」ことから深刻な問題だと考えられます。

またMicrosoftは以下のような説明も行っています。

脆弱なコンポーネントはネットワークスタックに限定されており、考えられる攻撃者は、掲載されている他の選択肢だけでなく、インターネット全体を対象としています。このような脆弱性は、しばしば "リモートで悪用可能" と呼ばれ、1 つ以上のネットワーク ホップが離れているプロトコル レベルで (たとえば、1 つ以上のルーター間で) 悪用可能な攻撃と考えることができます。

脆弱性の詳細は公開されていませんが、Microsoft Security Response Centerでもう少し詳しい情報を得ることができます。なお、Windowsの一部のバージョンでは、レジストリキーを編集して緩和策を有効化することができますが、基本的には更新プログラムをチェックし、最新のパッチがインストールされていることを確認することが推奨されています。