米サイバーセキュリティー・インフラストラクチャー・セキュリティー局(CISA)が、Linuxに存在する重大なセキュリティバグを、現在活発に悪用されていることが確認されている脆弱性のリストに追加しました(Ars Technica)。

CVE-2024-1086として追跡されていて、深刻度は10段階中7.8となっています。

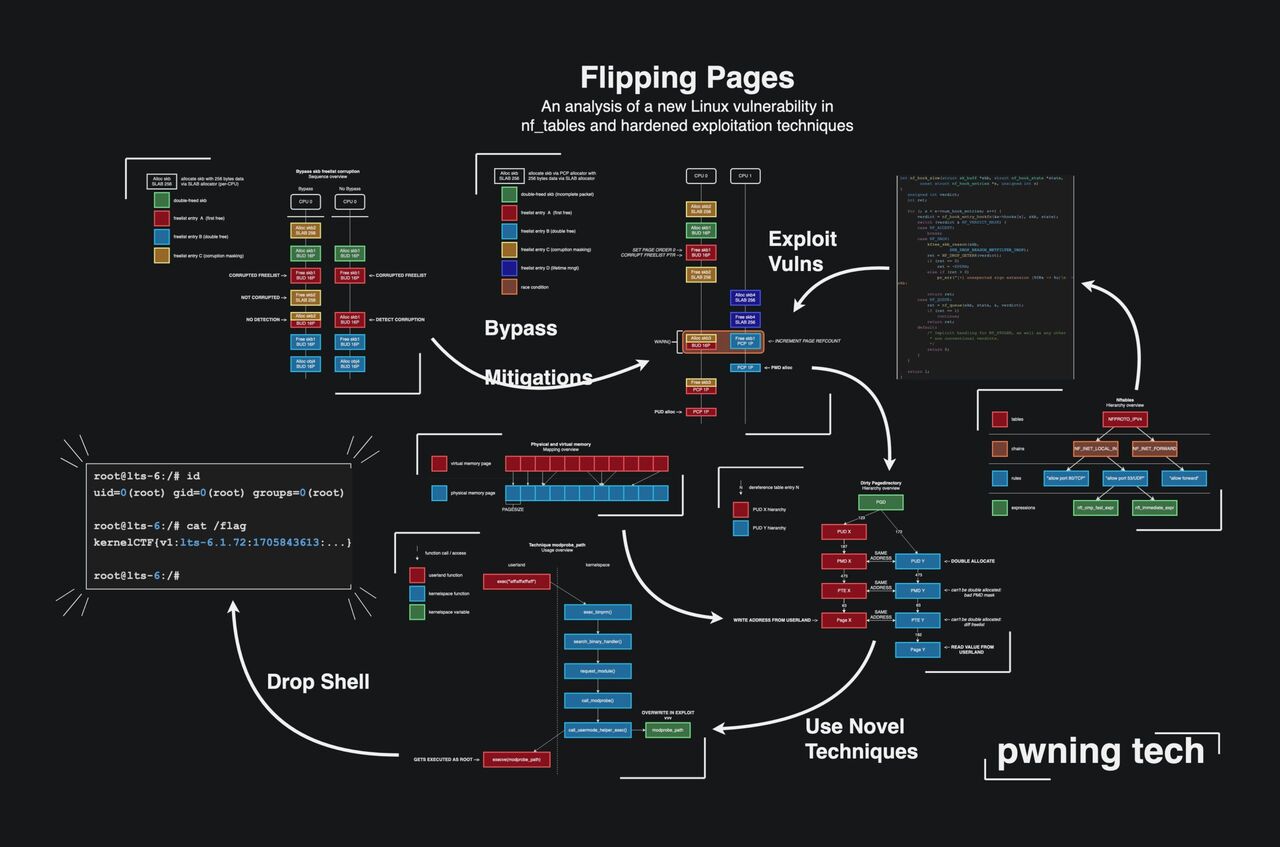

この脆弱性は、CおよびC++言語で記述されたソフトウェアにおいて、メモリ位置が解放または割り当て解除された後もプロセスがアクセスし続ける場合に発生する「use-after-free」エラーに起因しています。use-after-free脆弱性は、リモートコード実行や特権の昇格を引き起こす可能性があり、悪意の攻撃者がシステム特権を獲得する可能性があると考えられます。

LinuxカーネルのVersion 5.14から6.6に影響し、Netfilterを実現するカーネルコンポーネントのNF_tablesに問題が存在します。NF_tablesは、パケットフィルタリング、ネットワークアドレス変換、パケット・ロギング、ユーザー空間パケットキューイング、パケットマングリングなど、さまざまなネットワーク操作で利用されています。

脆弱性は1月のパッチで修正されていますが、一部の本番システムではまだ修正されていない可能性があり、現在アクティブなエクスプロイトに関する詳細は不明です。

この脆弱性を深く掘り下げた記事では、具体的な悪用方法や概念図が掲載されています。

CISAは権限下にある連邦政府機関に対し、6月20日までにパッチを発行するよう求め、まだアップデートを適用していないすべての組織に対し、できるだけ早く適用するよう促しています。